DDoS hücumları müasir rəqəmsal infrastrukturun ən mürəkkəb və dağıdıcı təhlükələrindən biridir. Bu hücumlar sadəcə vebsaytların fəaliyyətini pozmaqla kifayətlənmir, həm də böyük şirkətlərin nüfuzuna və iqtisadi itkilərinə səbəb ola bilir. Hücumların sürətlə artan mürəkkəbliyi və vektor çoxluğu, onların qarşısının alınmasını texniki cəhətdən olduqca çətinləşdirir. Bu yazıda DDoS hücumlarının iş prinsipi, növləri və müdafiə strategiyaları texniki detallarla dərin şəkildə araşdırılır.

DDoS Hücumları nədir və Necə İşləyir?

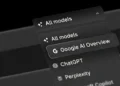

DDoS (Distributed Denial of Service Paylanmış Xidmətin Dayandırılması) hücumları, bir və ya bir neçə resursun əsasən server və ya şəbəkə cihazlarının legitim istifadəçilər üçün əlçatmaz vəziyyətə gətirilməsi məqsədilə çox sayda cihazdan gələn trafiklə yüklənməsi ilə həyata keçirilir. Bu hücumlar tez-tez botnet adlanan zombi şəbəkələr vasitəsilə həyata keçirilir. Botnetlərə yoluxdurulmuş minlərlə, hətta milyonlarla cihaz eyni anda hədəfə trafik göndərir və nəticədə xidmət dayandırılır.

Ənənəvi DDoS hücumları ilə yanaşı, bu gün hibrid hücumlar yəni bir neçə müxtəlif vektorun eyni anda istifadə olunduğu metodlar üstünlük təşkil edir. Məsələn, TCP SYN flood, UDP amplification və HTTP request flood kimi vektorlar eyni anda istifadə edilərək hücumların aşkarlanması və qarşısının alınması daha da çətinləşdirilir.

Ən Çox Rəqəmsal Qurban: Serverlər və Data Mərkəzləri

DDoS hücumları ən çox veb serverləri, DNS xidmətlərini və data mərkəzlərini hədəf alır. Hücumun əsas məqsədi bu xidmətləri əlçatmaz vəziyyətə gətirməklə yanaşı, ehtiyat infrastrukturun da performansını sarsıtmaqdır. Server resurslarının CPU, RAM və bandwidth-in kəskin şəkildə istehlakı, sistemlərin cavab vermə müddətini artırır və nəticədə kritik xidmətlər dayanır.

Xüsusilə CDN (Content Delivery Network) inteqrasiya olunmamış sistemlər DDoS hücumlarına qarşı daha həssas olur. Hücumlar nəticəsində firewall və load balancer-ların özləri belə resurs tükənməsinə məruz qala bilər. Bu səbəbdən infrastruktur dizaynı mərhələsində mümkün DDoS ssenarilərinə qarşı qabaqlayıcı tədbirlər görülməlidir.

Ən Məşhur DDoS Hücum Növləri və Texniki Mexanizmləri

DDoS hücumları tək bir taktika ilə məhdudlaşmır əksinə, onlar çoxsaylı texniki vektorlardan istifadə edərək fərqli infrastruktur qatlarını hədəfə alır. Bu hücumların təsir dərəcəsi və aşkarlanma çətinliyi, istifadə olunan texnologiyadan və hücumun həyata keçirildiyi səviyyədən asılı olaraq dəyişir. Müasir DDoS hücumları artıq sadəcə şəbəkə zolağını doldurmaqla kifayətlənmir; onlar eyni zamanda protokol zəifliklərindən, tətbiq qatındakı boşluqlardan və hətta legitim trafik davranışını təqlid edən ağıllı ssenarilərdən istifadə edərək müdafiə sistemlərini aşmaq gücünə malikdir.

Bu bölmədə DDoS hücumlarının ən geniş yayılmış formaları texniki mexanizmləri ilə birlikdə detallı şəkildə izah edilir.

1. Volumetrik Hücumlar

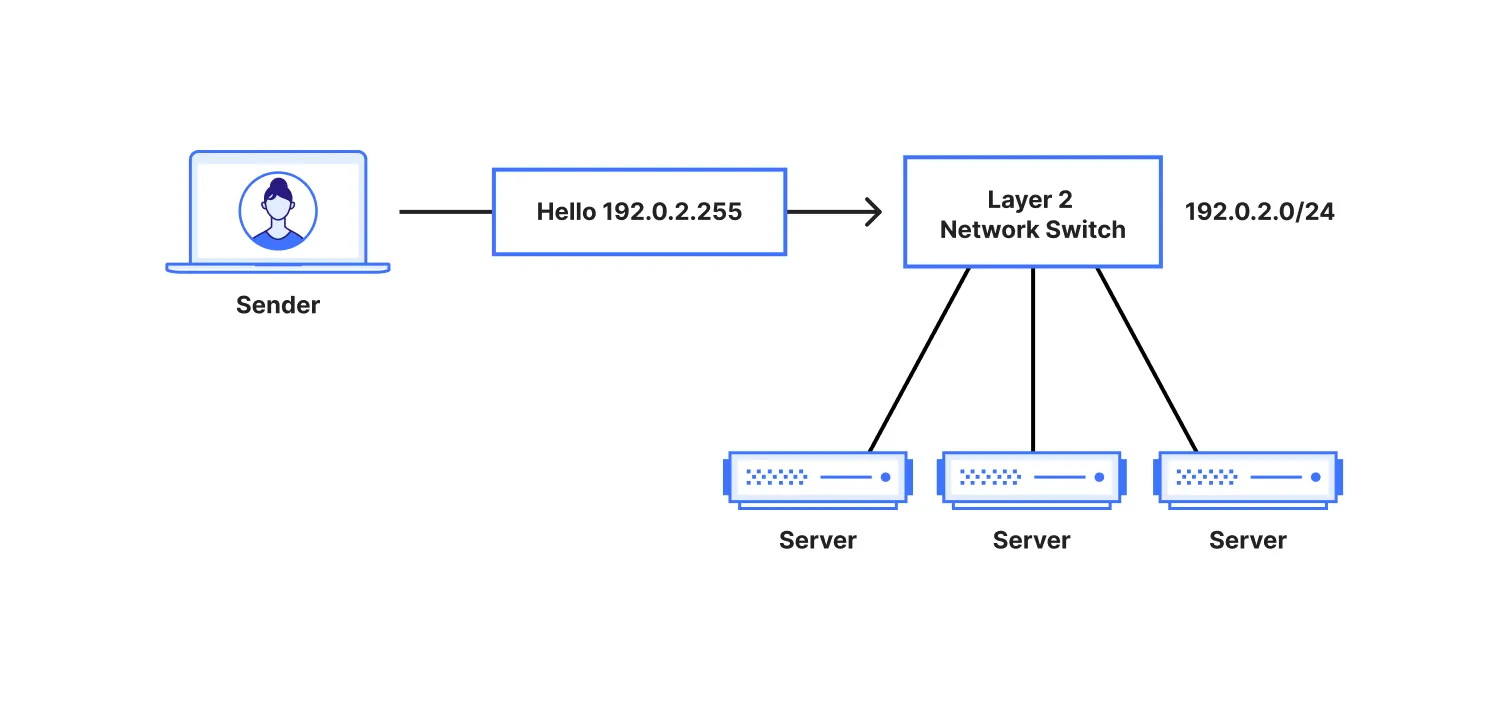

Bu hücum növündə əsas məqsəd şəbəkə zolağını (bandwidth) tamamilə istehlak edərək xidmətləri bloklamaqdır. UDP flood və DNS amplification bu kateqoriyaya daxildir. DNS amplification hücumları xüsusilə təhlükəlidir, çünki az miqdarda trafiklə böyük həcmdə cavablar yarada bilirlər.

2. Protokol Hücumları

Bu hücumlar TCP/IP stack-də zəifliklərə əsaslanır. Məsələn, SYN flood hücumunda TCP three-way handshake mexanizmi manipulyasiya edilir və server qeyri-real bağlantılarla resurslarını tükəndirir. Digər nümunə olan Ping of Death, fragmentasiya edilmiş ICMP paketləri vasitəsilə yaddaş yüklənməsinə səbəb olur.

3. Tətbiq Səviyyəli Hücumlar

Bu hücumlar HTTP, HTTPS, DNS və SMTP kimi tətbiq qatlı protokollara yönəlib. HTTP request flood və slowloris hücumları real istifadəçi trafikinə bənzədiyi üçün deteksiya alqoritmlərini aşa bilirlər. Bu hücumlarda məqsəd, tətbiq səviyyəsində performansı zəiflətmək və cavab müddətini uzatmaqdır.

Daha Oxu: Bir addım qabağda olun: Kompüterinizi Təhlükəsizlik Təhdidlərindən Qoruyun

DDoS Hücumlarına Qarşı Müdafiə Strategiyaları

DDoS hücumlarına qarşı effektiv müdafiə strategiyaları təkcə reaktiv yanaşmalarla deyil, həm də qabaqlayıcı və çoxsəviyyəli texniki tədbirlərlə formalaşdırılmalıdır. Bu hücumlar müxtəlif vektorlarla şəbəkə, protokol və tətbiq səviyyəsində həyata keçirildiyi üçün müdafiə yanaşmaları da eyni dərəcədə kompleks və adaptiv olmalıdır. DDoS hücumlarının təsirini minimuma endirmək üçün firewall əsaslı filtrasiya, süni intellekt dəstəyi ilə anomaliya aşkarlanması, trafik təmizləyici scrubbing mərkəzləri, eləcə də yük balanslaşdırma və sistem redundans strategiyaları müasir təhlükəsizlik arxitekturasının ayrılmaz hissəsinə çevrilib.

Aşağıda bu müdafiə mexanizmlərinin texniki əsasları və tətbiq nüansları təhlil olunur.

1. Şəbəkə Səviyyəsində Filtrləmə

İnfrastrukturda yerləşən firewall və router-lərdə ACL (Access Control List) qaydaları ilə gərəksiz trafik erkən mərhələdə bloklana bilər. IP blacklisting, geolocation-based filtering və rate-limiting kimi üsullar burada tətbiq olunur. Lakin bu texnika sadə hücumlara qarşı effektivdir; mürəkkəb və dinamik hücumlara qarşı təkbaşına yetərli deyil.

2. Anomaliya Aşkarlanması və Real-Zamanlı Monitorinq

AI/ML əsaslı sistemlər trafikdə qeyri-adi davranışları aşkar edərək müdaxilə edə bilir. Behavioral analytics texnologiyaları bot və real istifadəçi trafikini ayırmaq üçün istinad zamanları, paket ölçüləri və bağlantı tezliyi kimi metriklərdən istifadə edir.

3. Scrubbing Xidmətləri və CDN-lər

Scrubbing mərkəzləri trafik əvvəlcə bu təmizləmə nöqtələrinə yönləndirilir və zərərli trafik buradaca filtrasiya olunur. Akamai, Cloudflare və Imperva kimi qabaqcıl xidmət təminatçıları bu baxımdan effektiv rol oynayır. CDN-lər isə kontenti coğrafi baxımdan yaxın nöqtələrdən təqdim edərək əsas serverin yükünü azaldır.

4. Redundans və Load Balancing

Yüksək miqdarda trafiki idarə etmək üçün sistemlərdə horizontal miqyaslandırma və load balancing strategiyaları tətbiq olunmalıdır. Fərqli coğrafiyalarda yerləşən server nodeları arasında trafikin paylaşdırılması DDoS hücumlarının təsirini minimuma endirə bilər.

Texniki Ekspertiza və Hücum Simulyasiyası

Kiber təhlükəsizlik komandaları yalnız müdafiə sistemləri qurmaqla kifayətlənməməlidir; müntəzəm olaraq DDoS simulyasiyaları və stress testlər də həyata keçirilməlidir. Bu testlər real hücum ssenarilərinə hazırlıq səviyyəsini ölçmək və zəif nöqtələri aşkarlamaq üçün zəruridir. Xüsusilə SOC (Security Operations Center) və SIEM (Security Information and Event Management) sistemlərinin koordinasiyalı işləməsi bu prosesdə kritik rol oynayır.

Daha Oxu: Ransomware nədir?

DDoS Hücumlarına Qarşı Tam Texniki Yanaşmalar

| № | Müdafiə Strategiyası | Təsviri | Üstünlüklər | Məhdudiyyətlər |

|---|---|---|---|---|

| 1 | Şəbəkə Səviyyəsində Filtrləmə | Firewall və router-lər üzərindən ACL qaydaları ilə zərərli trafik erkən mərhələdə bloklanır. IP, ölkə, port əsasında filtrasiya aparılır. | Sadə hücumları tez bloklamaq mümkündür; tətbiqi asandır. | Mürəkkəb və dinamik DDoS hücumlarını aşkar etməkdə çətinlik çəkir. |

| 2 | Anomaliya Aşkarlanması və Monitorinq | AI/ML əsaslı sistemlər trafikdə qeyri-adi davranışları real-zamanlı izləyərək müdaxilə edir. Bot və real istifadəçi fərqləndirilir. | Davranışa əsaslanan təhlil daha ağıllı filtrasiya imkanı yaradır. | Məlumatların düzgün təlimi və sistem resursları tələb edir. |

| 3 | Scrubbing Xidmətləri | Trafik əvvəlcədən təmizləyici nöqtələrə yönləndirilir. Burada zərərli trafik ayrılır və yalnız “təmiz” trafik serverə buraxılır. | Böyük miqyaslı DDoS hücumlarını effektiv neytrallaşdıra bilir. | Əlavə gecikmələr və maliyyət tələb edə bilər. |

| 4 | CDN (Content Delivery Network) | Kontentin coğrafi olaraq yaxın serverlərdən çatdırılması ilə əsas serverin yükü azaldılır və DDoS təsiri paylanır. | Performans artır və tək serverə yönəlik hücumlar effektini itirir. | Dinamik məzmunlar üçün CDN effektivliyi nisbətən aşağı ola bilər. |

| 5 | Redundans və Load Balancing | Trafik bir neçə coğrafi serverlərə yönləndirilərək yük balanslaşdırılır. Sistemin davamlılığı artırılır. | Hücumun təsiri yayılır; xidmət fasiləsizliyini təmin edir. | İnfrastrukturun planlaması və koordinasiyası tələb olunur. |

| 6 | Süni Hücum Simulyasiyası və Testlər | Real ssenarilərə uyğun DDoS testləri və stress sınaqları ilə zəif nöqtələr aşkar edilir. | Hazırlıq səviyyəsi artır, SIEM və SOC sistemlərinin effektivliyi ölçülür. | Davamlı olaraq aparılmalıdır; əlavə resurs və zaman tələb edir. |

| 7 | Behavioral Analytics Texnologiyaları | İstifadəçi davranışlarına əsaslanaraq anomaliyalar təyin edilir – klik tezliyi, sorğu sıxlığı, istinad zamanları və s. | Bot və insan istifadəçini fərqləndirməkdə yüksək dəqiqlik təmin edir. | Yanlış pozitiv nəticələr mümkündür; təlim keyfiyyətindən asılıdır. |

Bu cədvəl DDoS hücumlarına qarşı müdafiə strategiyalarını həm texniki, həm də praktik aspektlərdən ümumiləşdirərək sistemli və peşəkar şəkildə təqdim edir.

Daha Oxu: İctimai yerlərdə USB kabellərindən istifadə etməməyin səbəbləri

Nəticə

DDoS hücumları müasir kiber təhlükəsizliyin ən mürəkkəb problemlərindən biri olaraq qalır. İnfrastruktur dizaynından tutmuş əməliyyat monitorinqinə qədər hər mərhələdə bu hücumlara qarşı kompleks və çoxsəviyyəli müdafiə strategiyalarının tətbiq olunması vacibdir. Kiber təhlükəsizlik sahəsində fəaliyyət göstərən mütəxəssislər üçün DDoS hücumları yalnız texniki yox, həm də strateji riskdir və bu riski minimallaşdırmaq üçün qabaqlayıcı yanaşmalar zəruridir.